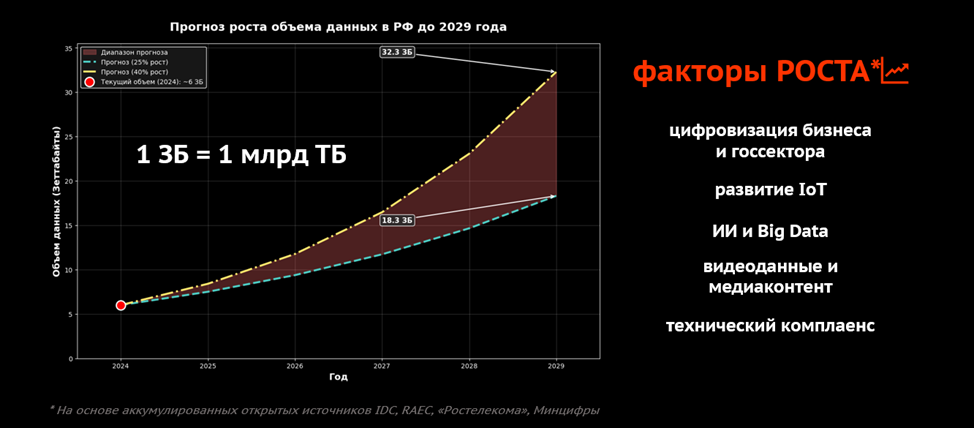

Объем данных в мире и у нас в России растет с геометрической прогрессией, и если по итогам 2024 года в России насчитывалось около 6 зеттабайт (1 ЗБ примерно равен 1 млрд терабайт или 1 млн петабайт), то по среднему прогнозу через пять лет объем данных вырастет в примерно 5 раз до 30 зеттабайт. Насколько это много? Можно представить, если каждый из 8 миллиардов людей на планете будет круглосуточно снимать видео в HD-качестве, за 5 лет они сгенерируют именно такой объём данных.

Видеоконтент, онлайн-сервисы, IoT-устройства, ИИ и big-data — всё это ускоряет рост данных. Но вместе с возможностями растут и риски: чем больше данных — тем ценнее они для злоумышленников и дороже их потеря для бизнеса.

Просто делать бэкапы недостаточно. В 2025 году и далее требуется современная, адаптивная стратегия защиты, учитывающая эволюцию угроз. Давайте разберёмся, как менялись подходы к резервному копированию — и что делать сегодня.

Просто делать бэкапы недостаточно. В 2025 году и далее требуется современная, адаптивная стратегия защиты, учитывающая эволюцию угроз. Давайте разберёмся, как менялись подходы к резервному копированию — и что делать сегодня.

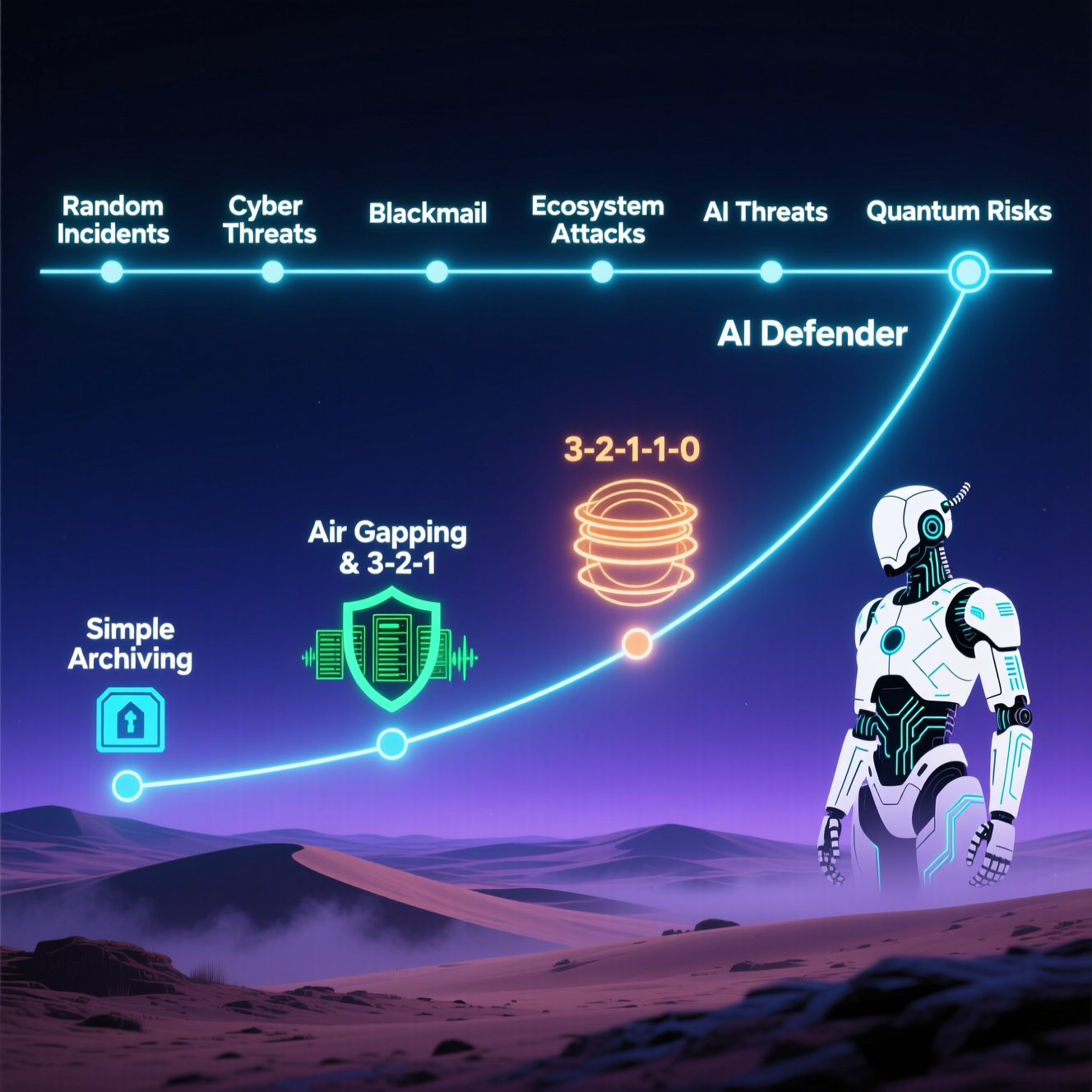

Эволюция угроз и подходов к бэкапам

1990–2000-е: Эра простого архивирования

В 1990-2000-е главными врагами данных были случайности: кто-то что-то нечаянно удалил, сервер сгорел, потоп случился, сломался диск. И подход к бэкапам был соответствующим – «Эра простого архивирования». Сохранили что-то «на всякий случай», на ленту или диск, убрали на полку и забыли. Конечно же, копии хранились только в одном месте. Восстановление занимало часы, или даже сутки, и о стратегии восстановления почти не задумывались. Целостность данных проверялась только в момент восстановления.О кибератаках в нынешнем виде почти не думали.

В целом, подход был реактивным – инциденты решались по мере их возникновения. Все это влекло к высокой стоимости хранения – c точки зрения трудозатрат: администраторы вручную управляли парком лент, что было неэффективно; риск человеческой ошибки: неверно подобранная лента для восстановления вела к потере данных и продлению простоя. И физический износ: Ненадежность носителей создавала риски, что в момент острой необходимости копия окажется битой. Таким образом, в данный период резервное копирование не являлось стратегической функцией бизнес-непрерывности. Это был операционный процесс, не адаптированный к управлению рисками.

2010-е: Эра киберугроз

К 2010-м пришли киберугрозы. Появились вирусы-шифровальщики (вымогатели), которые быстро научились атаковать не только основные системы, но и сами резервные копии, то есть угрозы стали более профессиональными.

Помимо этого, другими новыми угрозами в этот период стали:

В 1990-2000-е главными врагами данных были случайности: кто-то что-то нечаянно удалил, сервер сгорел, потоп случился, сломался диск. И подход к бэкапам был соответствующим – «Эра простого архивирования». Сохранили что-то «на всякий случай», на ленту или диск, убрали на полку и забыли. Конечно же, копии хранились только в одном месте. Восстановление занимало часы, или даже сутки, и о стратегии восстановления почти не задумывались. Целостность данных проверялась только в момент восстановления.О кибератаках в нынешнем виде почти не думали.

В целом, подход был реактивным – инциденты решались по мере их возникновения. Все это влекло к высокой стоимости хранения – c точки зрения трудозатрат: администраторы вручную управляли парком лент, что было неэффективно; риск человеческой ошибки: неверно подобранная лента для восстановления вела к потере данных и продлению простоя. И физический износ: Ненадежность носителей создавала риски, что в момент острой необходимости копия окажется битой. Таким образом, в данный период резервное копирование не являлось стратегической функцией бизнес-непрерывности. Это был операционный процесс, не адаптированный к управлению рисками.

2010-е: Эра киберугроз

К 2010-м пришли киберугрозы. Появились вирусы-шифровальщики (вымогатели), которые быстро научились атаковать не только основные системы, но и сами резервные копии, то есть угрозы стали более профессиональными.

Помимо этого, другими новыми угрозами в этот период стали:

- Коррупция данных при копировании — ошибки передачи или хранения делали бэкапы неработоспособными, повреждали их (например, знаменитое небезопасное извлечение флешки из компьютера) .

- Ошибки политик хранения (retention policies) — человеческий фактор приводил к преждевременному удалению копий или их перезаписи.

- Уязвимости в облачных конфигурациях — ошибки настройки облачных хранилищ открывали доступ к данным.

Здесь стало ясно, что простого архивирования недостаточно. Мир осознал необходимость новых мер, появились:

- изоляция копий (air-gapping) – или воздушный зазор - которая заключается в том, что безопасная компьютерная сеть физически изолирована от небезопасных сетей: интернета и локальных сетей с низким уровнем безопасности.

- версионирование - это создание нескольких резервных копий (бэкапов) с историей версий для обеспечения избыточности

- наконец, родилась знаменитая стратегия 3-2-1. Родилась стратегия 3-2-1: три копии, на двух разных носителях, одна — за пределами площадки.

2020-е: Война с бэкапами

А в 2020-х началась самая настоящая война с бэкапами. Атаки стали целевыми и комплексными. Злоумышленники теперь первым делом искать и шифровать или удалять ваши бэкапы, чтобы лишить пользователя возможности восстановиться. а потом уже бить по рабочей системе. Стала использоваться социальная инженерия против администраторов.Также применяться двойное вымогательство — это тип кибератаки, при которой злоумышленники крадут конфиденциальные данные и шифруют их. Затем они угрожают раскрыть похищенные данные, если жертва не заплатит выкуп. Тройной шантаж — это развитие киберугроз, при котором к двойному вымогательству добавляются DDoS-атаки

Здесь стратегия 3-2-1 уже не спасала. Нужен был новый уровень — кибернеуязвимость (Cyber Immunity). Появилось правило 3-2-1-1-0. Последние «1-0» — это одна копия должна быть неизменяемой (immutable), а ошибок при восстановлении — ноль. Сами копии должны храниться как офлайн, так и в облаке. Помимо этого, проактивный поиск угроз и автоматическое восстановление стали новым стандартом.

Будущее после 2025: ИИ и квантовые угрозы

Что нас ждет в будущем после 2025 года? Искусственный интеллект – это не только наш помощник, но и потенциальное оружие. Вредоносный ИИ будет сам находить уязвимости в системах бэкапов, прогнозировать наши действия. На горизонте – квантовые вычисления, которые могут взломать современное шифрование. И нашим ответом должен стать проактивный интеллект, ИИ-защитник, который будет предугадывать угрозы и автономно на них реагировать.

А теперь вопрос к вам: в какой эпохе застряли ваши системы резервного копирования? Вы все еще боретесь с угрозами 2000-х с инструментами из 1990-х?Или уже перешли на современные стандарты?

Интегрированная стратегия ТТК.Облако для резервного копирования

В ТТК.Облако мы придерживаемся не набора разрозненных услуг для резервного копирования, а единой интегрированной стратегии. Наши решения покрывают все этапы жизненного цикла данных: от создания до восстановления и оптимизации. Мы строим не хранилище, а экосистему защищенности. Вы можете увидеть на схеме, что наш подход соответствуем всем современным требованиям.

А в 2020-х началась самая настоящая война с бэкапами. Атаки стали целевыми и комплексными. Злоумышленники теперь первым делом искать и шифровать или удалять ваши бэкапы, чтобы лишить пользователя возможности восстановиться. а потом уже бить по рабочей системе. Стала использоваться социальная инженерия против администраторов.Также применяться двойное вымогательство — это тип кибератаки, при которой злоумышленники крадут конфиденциальные данные и шифруют их. Затем они угрожают раскрыть похищенные данные, если жертва не заплатит выкуп. Тройной шантаж — это развитие киберугроз, при котором к двойному вымогательству добавляются DDoS-атаки

Здесь стратегия 3-2-1 уже не спасала. Нужен был новый уровень — кибернеуязвимость (Cyber Immunity). Появилось правило 3-2-1-1-0. Последние «1-0» — это одна копия должна быть неизменяемой (immutable), а ошибок при восстановлении — ноль. Сами копии должны храниться как офлайн, так и в облаке. Помимо этого, проактивный поиск угроз и автоматическое восстановление стали новым стандартом.

Будущее после 2025: ИИ и квантовые угрозы

Что нас ждет в будущем после 2025 года? Искусственный интеллект – это не только наш помощник, но и потенциальное оружие. Вредоносный ИИ будет сам находить уязвимости в системах бэкапов, прогнозировать наши действия. На горизонте – квантовые вычисления, которые могут взломать современное шифрование. И нашим ответом должен стать проактивный интеллект, ИИ-защитник, который будет предугадывать угрозы и автономно на них реагировать.

А теперь вопрос к вам: в какой эпохе застряли ваши системы резервного копирования? Вы все еще боретесь с угрозами 2000-х с инструментами из 1990-х?Или уже перешли на современные стандарты?

Интегрированная стратегия ТТК.Облако для резервного копирования

В ТТК.Облако мы придерживаемся не набора разрозненных услуг для резервного копирования, а единой интегрированной стратегии. Наши решения покрывают все этапы жизненного цикла данных: от создания до восстановления и оптимизации. Мы строим не хранилище, а экосистему защищенности. Вы можете увидеть на схеме, что наш подход соответствуем всем современным требованиям.

Универсальность для любого бизнеса: от стартапа до корпорации c PB+ данных

Наша платформа ТТК.Облако предлагает универсальный набор сервисов для резервного копирования и хранения данных, который идеально масштабируется под задачи любого бизнеса:

В основе нашего предложения лежит резервное копирование как сервис (BaaS) — удобное и управляемое решение для автоматического бэкапа в облако по расписанию. Оно позволяет надежно копировать что угодно: от отдельных файлов до сложных систем, включая базы данных, приложения, а также физические и виртуальные машины.

Для долгосрочного хранения критически важных архивов на срок до 30 лет мы предлагаем защищенные ленточные библиотеки. Эта технология обеспечивает максимальную безопасность благодаря принципу Air Gap — полной изоляции хранилища от сетей, что защищает от любых кибератак. Дополнительную уверенность дают неизменяемые копии, которые нельзя удалить или изменить в течение заданного срока.

Для работы с данными любых форматов и объемов предназначено наше объектное хранилище. Оно универсально, надежно и автоматически масштабируется, избавляя вас от беспокойства о нехватке места. Данные всегда доступны благодаря репликации и поддерживают различные протоколы доступа — от современного S3 до классического FTP.

Наконец, для повседневной командной работы идеально подойдет корпоративное файловое хранилище (облачный диск). Это не просто диск, а полноценное рабочее пространство с общими папками, гибкой настройкой прав доступа, встроенной антивирусной проверкой и возможностью брендирования интерфейса в корпоративных цветах.

Вместо заключения: ключевые принципы современной защиты данных

История резервного копирования — это наглядный урок того, что стагнация в вопросах безопасности неизбежно ведет к уязвимости. Подводя итоги, можно сформулировать три ключевых принципа, которым должна следовать любая компания в 2025 году и далее:

Защита должна быть проактивной. Время реактивного подхода «решим проблему по факту» безвозвратно ушло. Неизменяемые копии, воздушные зазоры и ИИ для поиска угроз — это новый стандарт, который опережает действия злоумышленников.

Стратегия должна быть комплексной. Отдельный сервис бэкапа не справится с целевой атакой. Нужна интегрированная платформа, которая покрывает весь жизненный цикл данных — от BaaS для ежедневного копирования до ленточных библиотек для вечных архивов и безопасных облачных дисков для командной работы.

Решение должно быть адаптивным. Угрозы будут меняться и дальше. Ваша система защиты данных должна обладать гибкостью и масштабируемостью, чтобы развиваться вместе с ними.

Платформа ТТК.Облако построена именно на этих принципах. Мы предлагаем не инструменты вчерашнего дня, а стратегию для завтрашнего, позволяя вам сосредоточиться на развитии бизнеса, будучи уверенными в том, что его цифровая основа надежно защищена.

Наша платформа ТТК.Облако предлагает универсальный набор сервисов для резервного копирования и хранения данных, который идеально масштабируется под задачи любого бизнеса:

В основе нашего предложения лежит резервное копирование как сервис (BaaS) — удобное и управляемое решение для автоматического бэкапа в облако по расписанию. Оно позволяет надежно копировать что угодно: от отдельных файлов до сложных систем, включая базы данных, приложения, а также физические и виртуальные машины.

Для долгосрочного хранения критически важных архивов на срок до 30 лет мы предлагаем защищенные ленточные библиотеки. Эта технология обеспечивает максимальную безопасность благодаря принципу Air Gap — полной изоляции хранилища от сетей, что защищает от любых кибератак. Дополнительную уверенность дают неизменяемые копии, которые нельзя удалить или изменить в течение заданного срока.

Для работы с данными любых форматов и объемов предназначено наше объектное хранилище. Оно универсально, надежно и автоматически масштабируется, избавляя вас от беспокойства о нехватке места. Данные всегда доступны благодаря репликации и поддерживают различные протоколы доступа — от современного S3 до классического FTP.

Наконец, для повседневной командной работы идеально подойдет корпоративное файловое хранилище (облачный диск). Это не просто диск, а полноценное рабочее пространство с общими папками, гибкой настройкой прав доступа, встроенной антивирусной проверкой и возможностью брендирования интерфейса в корпоративных цветах.

Вместо заключения: ключевые принципы современной защиты данных

История резервного копирования — это наглядный урок того, что стагнация в вопросах безопасности неизбежно ведет к уязвимости. Подводя итоги, можно сформулировать три ключевых принципа, которым должна следовать любая компания в 2025 году и далее:

Защита должна быть проактивной. Время реактивного подхода «решим проблему по факту» безвозвратно ушло. Неизменяемые копии, воздушные зазоры и ИИ для поиска угроз — это новый стандарт, который опережает действия злоумышленников.

Стратегия должна быть комплексной. Отдельный сервис бэкапа не справится с целевой атакой. Нужна интегрированная платформа, которая покрывает весь жизненный цикл данных — от BaaS для ежедневного копирования до ленточных библиотек для вечных архивов и безопасных облачных дисков для командной работы.

Решение должно быть адаптивным. Угрозы будут меняться и дальше. Ваша система защиты данных должна обладать гибкостью и масштабируемостью, чтобы развиваться вместе с ними.

Платформа ТТК.Облако построена именно на этих принципах. Мы предлагаем не инструменты вчерашнего дня, а стратегию для завтрашнего, позволяя вам сосредоточиться на развитии бизнеса, будучи уверенными в том, что его цифровая основа надежно защищена.